Okay, parliamoci chiaro. Quante volte ci siamo trovati a fissare lo schermo, con un certo senso di mistero, pensando: "Ma cosa sta succedendo dietro le quinte di quel profilo Instagram?" Che sia un amico che sembra vivere una vita da sogno, un personaggio pubblico con un seguito infinito, o semplicemente quella persona che pubblica foto ogni trenta secondi, la curiosità è umana. E diciamocelo, a volte, la tentazione di dare una sbirciatina un po' più da vicino, di capire come certe cose vengano fatte, è forte.

Oggi non parleremo di fantasmi o di magia nera, ma di quella frontiera digitale che ci affascina e, diciamocelo, a volte ci spaventa un po': l'hacking. Ma attenzione! Non pensate a scimmiotti in felpa con cappuccio che digiti freneticamente tastiere illuminate al neon in stanze buie. Il mondo digitale di oggi è molto più sfumato, molto più ... elegante, se vogliamo. E l'idea di "hackerare" un profilo Instagram, nella mente della maggior parte delle persone, è avvolta da un'aura di illegalità e pericolo.

Ed è giusto così. Prima di addentrarci in questo terreno, una premessa fondamentale: l'accesso non autorizzato a account altrui è illegale. Punto. Senza appello. Questo articolo è puramente a scopo informativo ed esplorativo, per capire meglio il funzionamento di certe dinamiche digitali e i meccanismi di sicurezza (o la loro assenza). Non incoraggiamo né giustifichiamo in alcun modo attività illegali. Ricordate, la vostra reputazione digitale, e reale, vale molto di più di una curiosità momentanea.

Ma allora, perché parlare di "come hackerare"? Beh, perché la conoscenza è potere, giusto? E capire come funzionano le falle di sicurezza, anche solo a livello teorico, ci rende più consapevoli. È un po' come capire come funzionano i trucchi di magia: sai che c'è una spiegazione logica, ma l'effetto scenico è comunque sorprendente. E poi, diciamocelo, quanti di noi non hanno visto film e serie TV dove i protagonisti "bucano" sistemi complessi con un paio di click? Fa un certo effetto.

La Scatola Nera di Instagram: Un Universo di Dati

Instagram, diciamolo, è una vera e propria miniera d'oro per chiunque voglia studiare il comportamento umano, le tendenze, o semplicemente... chi ha mangiato cosa a colazione. Ogni foto, ogni storia, ogni commento, ogni like, crea un'impronta digitale unica. È un flusso continuo di informazioni che viene raccolto, analizzato e, in molti casi, monetizzato.

Pensateci un attimo. Ogni volta che condividete qualcosa, state alimentando un ecosistema digitale. Siete voi i creatori di contenuti, ma siete anche parte del vasto gioco dei dati. E come in ogni gioco, ci sono regole, ci sono strategie, e ci sono, purtroppo, anche giocatori che cercano di barare.

Quindi, quando parliamo di "hackerare", cosa intendiamo veramente? Non si tratta solo di rubare password, ma di penetrare in un sistema, di ottenere informazioni o di manipolare contenuti. E i metodi, nel corso degli anni, si sono evoluti parecchio, passando da tecniche rudimentali a strategie molto più sofisticate.

Le Vie della Curiosità (Non Sempre Legali)

Dimenticate per un attimo le scene cinematografiche e pensiamo ai metodi reali, quelli che (teoricamente) potrebbero essere utilizzati. È importante sottolineare che molti di questi richiedono un certo livello di competenza tecnica e, soprattutto, una profonda conoscenza dei meccanismi di rete e di sicurezza. Non è un gioco da ragazzi, e tentare di applicarli senza le dovute autorizzazioni è, come detto, un reato.

1. Il Classico "Password Guessing" (e le sue varianti)

Questo è il metodo più elementare, ma sorprendentemente ancora efficace per account meno protetti. Si basa sull'ipotesi che molte persone utilizzino password prevedibili.

- Parole comuni: "password", "123456", il nome dell'animale domestico, la data di nascita. Roba che ti aspetti.

- Combinazioni ovvie: NomeUtente123, NomeUtenteConAnno.

- Attacchi "Brute Force": Questi sono algoritmi che provano automaticamente migliaia, se non milioni, di combinazioni di password. Richiedono tempo e potenza di calcolo, ma con software dedicati possono essere efficaci contro password deboli.

Little Fact: Sapevate che una password composta da 8 caratteri con lettere maiuscole, minuscole, numeri e simboli può impiegare miliardi di anni per essere "craccata" con un attacco brute force, mentre una password di 8 caratteri solo con lettere minuscole potrebbe essere violata in pochi secondi? La differenza è abissale!

2. Phishing: L'Arte dell'Inganno Digitale

Il phishing è una tecnica di ingegneria sociale. Invece di attaccare direttamente il sistema, si attacca la persona. L'obiettivo è indurre la vittima a rivelare volontariamente le proprie credenziali.

Come funziona? Di solito tramite email, messaggi diretti o persino SMS che sembrano provenire da fonti legittime. Potrebbero imitare Instagram, una banca, o un servizio che utilizzate. Il messaggio tipico potrebbe essere:

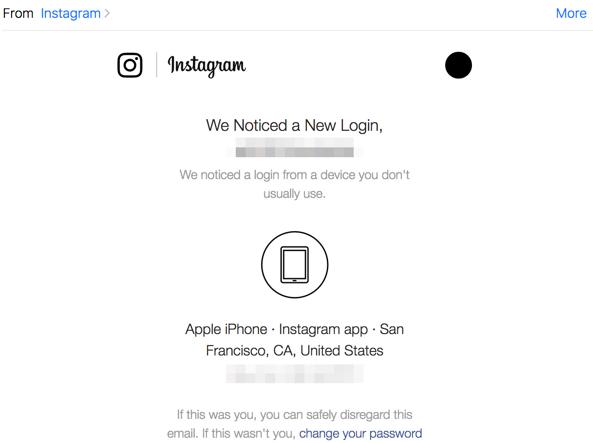

- "Abbiamo rilevato un'attività sospetta sul tuo account. Clicca qui per verificare."

- "Hai vinto un premio! Inserisci i tuoi dati per riscuotere."

- "Il tuo abbonamento sta per scadere. Aggiorna i tuoi dati di pagamento."

Il trucco sta nel fatto che il link porta a una pagina web che sembra identica a quella originale, ma in realtà è controllata dall'attaccante. Una volta inserite username e password, queste finiscono dritte nelle mani sbagliate.

Cultural Reference: Pensate ai film di spionaggio dove l'agente deve convincere qualcuno a rivelare informazioni cruciali. Il phishing è l'equivalente digitale di questo gioco psicologico.

3. Malware e Spyware: Gli Ospiti Indesiderati

Un altro metodo è l'installazione di software dannosi (malware o spyware) sui dispositivi della vittima. Questi programmi possono operare in background, rubando informazioni, registrando le battiture della tastiera (keylogging) o persino attivando la fotocamera del dispositivo.

Come si installano? Spesso attraverso allegati email malevoli, download da siti web non affidabili, o persino tramite app apparentemente innocue scaricate da store non ufficiali. Una volta installati, possono accedere alle vostre app, inclusi i social network, e rubare le vostre credenziali.

Practical Tip: Mantenete sempre i vostri sistemi operativi e le vostre app aggiornati. Gli aggiornamenti spesso contengono patch di sicurezza che chiudono le falle sfruttate dai malware.

4. Sfruttare le Vulnerabilità del Sito (Molto Difficile e Molto Illegale)

Questo è il dominio dei "veri" hacker, quelli che hanno una profonda conoscenza dei sistemi informatici. Si tratta di trovare e sfruttare bug o falle di sicurezza nel codice di Instagram stesso.

Instagram, come ogni grande piattaforma, investe enormi risorse nella sicurezza. Hanno team di esperti che cercano costantemente di individuare e correggere queste vulnerabilità. Tuttavia, a volte, possono emergere falle inaspettate. Gli hacker che riescono a trovarle e a sfruttarle possono ottenere accessi non autorizzati.

Fun Fact: Alcune delle più grandi piattaforme digitali offrono programmi di "Bug Bounty" dove pagano ricercatori di sicurezza che segnalano falle scoperte nei loro sistemi. È un modo per rendere la scoperta di vulnerabilità un'attività etica e profittevole, piuttosto che illegale.

Prevenzione: La Migliore Difesa

Ora, dopo aver esplorato (teoricamente) le vie che qualcuno potrebbe imboccare per accedere a un profilo altrui, concentriamoci sulla parte più importante: come proteggere il proprio.

Ecco alcuni consigli pratici che vi renderanno la vita molto più difficile per chiunque tenti di entrare nel vostro piccolo regno digitale:

- Password Forti e Uniche: Dimenticatevi le date di nascita o i nomi dei vostri cari. Utilizzate una combinazione di lettere maiuscole e minuscole, numeri e simboli. Meglio ancora, usate un password manager. Questi strumenti generano password complesse e le memorizzano per voi in modo sicuro.

- Autenticazione a Due Fattori (2FA): Questo è il vostro scudo definitivo. Anche se qualcuno scoprisse la vostra password, avrebbe bisogno di un secondo elemento di verifica (solitamente un codice inviato al vostro telefono) per accedere. Attivatela subito!

- Diffidate dai Link Sospetti: Mai cliccare su link in email o messaggi che sembrano strani o che richiedono informazioni personali. Andate sempre direttamente sul sito ufficiale per verificare.

- Attenzione alle App di Terze Parti: Quando un'app richiede l'accesso al vostro account Instagram, chiedetevi sempre: "È davvero necessario?". Rimuovete le autorizzazioni per le app che non usate più.

- Monitorate la Vostra Attività: Controllate regolarmente i dispositivi collegati al vostro account e le sessioni attive. Se vedete qualcosa di strano, disconnettetevi immediatamente e cambiate password.

- Aggiornamenti Costanti: Come accennato, gli aggiornamenti sono cruciali per la sicurezza.

Pensate alla vostra sicurezza digitale come a quella fisica. Non lascereste la porta di casa aperta, vero? Allo stesso modo, non dovete lasciare le vostre "porte" digitali spalancate. La vigilanza è la chiave.

Il Fascino Oscuro della Curiosità Digitale

Ci siamo addentrati in un argomento complesso, a volte al limite del proibito. La tentazione di "hackerare" un profilo Instagram nasce spesso da una curiosità insaziabile, dal desiderio di capire cosa si nasconda dietro la facciata digitale di qualcuno. È un po' come il fascino del "dietro le quinte" di uno spettacolo teatrale o di un film.

Tuttavia, è fondamentale ricordare che, al di là della curiosità intellettuale, ci sono conseguenze reali. La violazione della privacy altrui è un atto serio, sia dal punto di vista etico che legale. E spesso, ciò che si scopre non è poi così affascinante, ma semplicemente... umano.

Questa esplorazione ci serve non per incoraggiare comportamenti scorretti, ma per renderci più consapevoli. Consapevoli della fragilità dei sistemi digitali, ma soprattutto, consapevoli di quanto sia importante proteggere la nostra identità online. Le nostre vite digitali sono ormai intrecciate con quelle reali, e la sicurezza di un profilo Instagram è, in fondo, una piccola tessera nel grande mosaico della nostra vita quotidiana.

E alla fine, forse, il vero "hack" non è entrare nei profili altrui, ma capire come mantenere il proprio inviolabile, navigando il mondo digitale con sicurezza e consapevolezza. Un po' come imparare a leggere tra le righe, ma senza violare la privacy di chi ha scritto.